| ��˾�� |

| �ИI(y��)�� |

|

| ����(d��ng)ǰ��λ�����W(w��ng)վ��� ->> �ИI(y��)�� |

| ܛ���ޏ�(f��)�ɸ`ȡWindows��䛑{�C������©�� | |

| �l(f��)���r(sh��)�g��2017-11-06 08:41:33 �c(di��n)����1915 �� | |

����5��, �炐�ȁ���ȫ�о��T Juan Diego ��ܛ��(b��o)����һ��(g��)©����ԓ©����ʹ�ù������ڟo���κ��Ñ���������r���S��`ȡ Windows NTLM �ܴa��ϣ�����S�c�ܺ��߾W(w��ng)�j(lu��)ֱ���B�ӵĹ���������������ϵ�y(t��ng)���L����Microsoftͨ�^ADV170014��ȫ��ڱ��µ��a(b��)���ܶ����a(b��)��ԓ©�����˴��a(b��)���H�m����Windows 10��Windows Server 2016���Ñ���

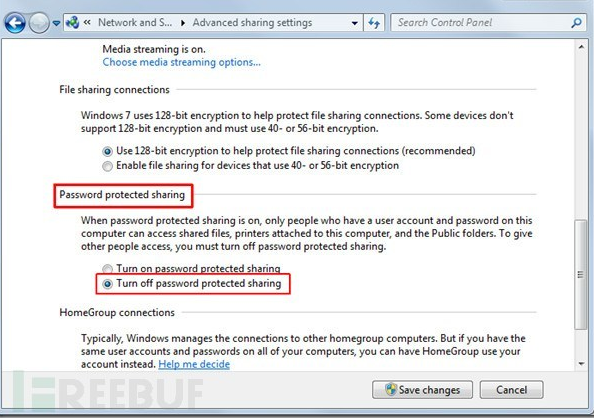

��(sh��)�ϣ��@�N���������ԏ�(qi��ng)�Ҳ��浽�^��Ӵεļ��g(sh��)���ܣ�������ֻ��Ҫ�����Ƶ� Shell �����ļ� (SCF �ļ�) ���ڿɹ��_�L���� windows �ļ��A�У�Ȼ��ԓ�ļ������ڰ�ȫ���}����(zh��)���ռ� NTLM �ܴa��ϣ, ������l(f��)�ͻع����ߵķ���(w��)�����@��һ���������߿����p���ƽ� NTLM �ܴa��ϣ�����S���L���ܺ��ߵ�Ӌ(j��)��C(j��)������5��, �炐�ȁ���ȫ�о��T Juan Diego ��ܛ��(b��o)���˺ڿ͵����֡� ��Ҷ�֪��ܛ NTLM �wϵ�Y(ji��)��(g��u)��һЩ©��, ��(d��ng)pentester�l(f��)��(d��ng)�����ĕr(sh��)��һ��������Ǹ`ȡ��ϣ���@�ѽ�(j��ng)�����r��,���Ҵ���r(sh��)���@Щ���g(sh��)��Ҫ�Ñ�������M(j��n)�������Ĺ��������^�˴εĹ����ڿ�����ȫ������(d��ng)��(qu��n)��SCF�ļ��еĐ���������ںڿ͌������ļ��A����SCF�ļ��ς�֮����ѽ�(j��ng)�_ʼ�\(y��n)���ˣ�������Ҫ�ȴ��Ñ��鿴�ļ���(n��i)�ݣ�Ҳ�����f����Ҫ�Ñ�����������ɹ����������ѽ�(j��ng)���ޏ�(f��)��windows 10 �ͷ���(w��)�� 2016���^�f�汾�� windows 3.11 �� windows 10���_ʽ�C(j��)�ͷ���(w��)������ע�Ա����c�f�汾�� windows �����������݆��}��Ȼ���ױ���������(d��ng)Ȼ����ֻ�yԇ��windows 7 �� windows 10�������ľ���Ҫܛ�Լ������ˡ� Ȼ�������������й����ļ��A��Ӌ(j��)��C(j��)�������ױ�����������Windows ����©��������Ĭ�J(r��n)�x�(xi��ng)���ڿ������ܴa���o(h��)�Ĺ����ļ��A��Ӌ(j��)��C(j��)�Ͳ������ã����^���ڴ����r�£��S�� Windows �Ñ��T����I(y��)�h(hu��n)�����W(xu��)У�����������W(w��ng)�j(lu��)�е��Ñ�ͨ������?y��n)��������������o���ܴa���ļ��A�Ķ��ܵ�������

ֻ���^��Juan Diego ��ʾ���o��Ԕ��(x��)�f�������ĸ�������,�����f�����^ȥ��֪�Ĺ���������Ҫ�|�l(f��)©��������SCF�ļ����ܺ��ߑ�(y��ng)ԓ�����L��ԓ�ļ��A�ę�(qu��n)�Ō��� �@�N�Ԅ�(d��ng)�l(f��)���Ĺ��������ԭ��?q��)��ҁ��f��Ȼ�ǂ�(g��)�i��ܛ����Ҳ�����ؿ���ƿ�� �@Ȼ��ܛ�ṩ���a(b��)�����]�������ޏ�(f��)�P(gu��n)��SCF �ļ����Ԅ�(d��ng)��(zh��)�У�Juan Diego �mȻ�o���o����ጸ��ɵ����������a(b��)һ��(g��)���ڶ�ʮ��֮�á��ұ��Q֮�� pass-the-hash �Ĺ���, �����Ԅ�(d��ng)���� NTLM ��ϣ�c����(w��)��λ���Ñ����ⲿ�W(w��ng)�j(lu��)������@�ӵĆ��}�ںܶ�ᘌ� Windows �Ĺ����ж����w�F(xi��n)�����磬�ڽ��괺��, pass-the-hash �Y(ji��)�� Chrome �c SCF�ļ����`ȡ�Ñ��{��(j��), ���� 2015��16�꣬pass-the-hash �������г��F(xi��n)�^����Microsoft �ṩ�����a(b��)����ֻ�܉��ֹ�������Tʹ�����Ñ��ڱ��ؾW(w��ng)�j(lu��)�ⲿ�ķ���(w��)�����M(j��n)�������(y��n)�C�� ��(sh��)�ϣ��� Diego ֮ǰ�����ڽ���3 �·ݵ��о��TStefan Kanthak �ѽ�(j��ng)��ܛ��(b��o)�棻��(b��o)������ƵĞ��}�� ���҈�(b��o)���6��(g��)���}��ܛֻ�������ޏ�(f��)��2��(g��)�����ò��fܛ��Ч����ĺ����� Stefan ��ʾ�䌍(sh��)�и���ķ������ƽ� pass-the-hash ����������(y��ng)�ģ�Diego Ҳ�o��֧���Իؑ�(y��ng)��ʾ�����о����P(gu��n)�ƽⷽ���� ��(d��ng)Ȼ�������ֱ�ӵ�߀�Dz�Ҫ����o���ܴa���ļ��� ��Դ���Ї�IDCȦ ʯ���f����(w��)���й� ʯ���f����(w��)������ ʯ���f�C(j��)������ ʯ���f�C(j��)�� |

|

| ��һ�l�� ��(sh��)��(j��)���g(sh��)��(y��ng)�����R�Ć��}��Ͷ�Y�L(f��ng)��������(sh��)�` ��һ�l�� ᘌ�CDN�����ȫ���{ | |

| ���P(gu��n)�]������ |